红外遥控siri(研究人员可以用听不见的超声波劫持Siri)

安全研究人员发现了一种利用超声波秘密劫持Siri和其他智能手机数字助理的方法,这种超声波通常是人类听不见的。

这种攻击是人耳听不到的,可以在用户不知情的情况下用来阅读消息、拨打诈骗电话或拍照。

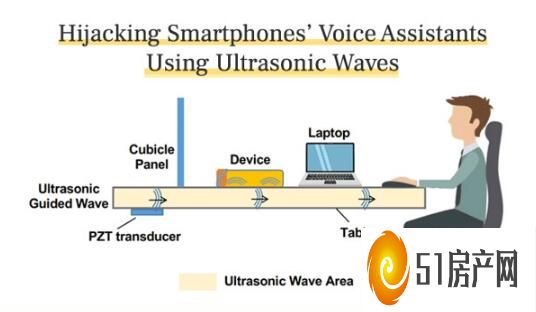

这个漏洞被称为“冲浪攻击”,它使用高频和听不见的声波来激活设备的数字助理并与之交互。虽然过去也有类似的攻击,但SurfingAttack专注于通过桌子等固体材料传输无线电波。

研究人员发现,他们可以使用一个附在桌子下面的5美元压电换能器,它可以发送这些超声波,并在用户不知情的情况下激活语音助手。

利用这些听不见的超声波,该团队可以唤醒语音助手,并发出命令来呼叫、拍照或读取包含两步认证密码的消息。

为了进一步掩盖这次攻击,研究人员首先发出了一个听不见的命令来降低设备的音量,然后用藏在桌子下面的另一个设备记录下了反应。

SurfingAttack已经在总共17台设备上进行了测试,发现对大多数设备都有效。一些苹果iPhone、谷歌Pixels和三星Galaxy设备容易受到攻击,尽管该研究没有指出哪些特定的iPhone型号已经过测试。

的所有数字助理,包括Siri、谷歌助手和Bixby,都容易受到攻击。

虽然研究人员将其归因于其材料的音质不同,但只有华为Mate 9和三星Galaxy Note 10没有受到攻击。他们还指出,在铺有桌布的桌子上使用时,攻击无效。

这项技术依赖于微机电麦克风的非线性,微机电麦克风用于大多数语音控制设备,包括一个小振膜,可以将声波或光波转换成可用的命令。

研究小组发现,尽管SurferingAttack对智能手机有效,但它无法在亚马逊Echo或谷歌家庭设备等智能扬声器上运行。主要的风险似乎是秘密设备,这些设备事先隐藏在咖啡店的桌子、书桌和其他类似表面下。

这项研究是由圣路易斯华盛顿大学、密歇根州立大学、科学院和内布拉斯加州林肯大学的多国研究团队发表的。2月24日在圣地亚哥举行的网络分布式系统安全研讨会上首次提出。

冲浪攻击远不是第一次使用听不见的声波来利用漏洞。这项研究是在之前的几个研究项目中进行的,包括同名的海豚攻击。